ping命令的错误提示与故障排查

作者:金超超 文章来源:运维部 点击数: 更新时间:2017-11-14 14:52:42

1.请求超时 Requet timed out。

A. 目标地址不存在。

B. 可以到达目标地址,但是ping包不能返回。

2.目标主机不可到达 reply from 10.10.10.254: Destination host unreachable。

ping包无法到达目标地址,在IP为10.10.10.254的路由器不知道怎么去目标地址。

3.Destination host unreachable。没有网关,ping 包在当前设备不知道怎么去目标地址。

如果执行ping命令后,无法接收到对方的回显应答,则错误提示通常为:

出现这种提示,表示网络不通,但具体故障原因要视实际网络情况而定。

Destination host unreachable(目的主机不可达)

出现这种提示,则通常是因为没有设置网关或网关设置不正确而导致的。

比如,一台主机的IP地址为192.168.0.10/24,默认网关为192.168.0.1。在这台主机上随便ping另外一个网段中的不存在的IP,如”ping 172.16.1.10″,因为这个IP根本不存在,所以肯定无法ping通,但此时发送方主机的”回显请求”消息已发送给了网关,只是网关无法将其转发给目的主机,因而此时显示的错误提示就为”Request timed out”(请求超时)。

接下来将这台主机的默认网关删掉,再次执行”ping 172.16.1.10″命令,此时由于没有网关为其转发数据,因而发送方主机根本不会将”回显请求”消息发送出去,此时显示的错误提示就为”Destination host unreachable”(目的主机不可达),即根本找不到数据发送的路径。

因而通过ping命令不同的错误提示,我们可以大致地判断出故障原因。

在实际使用ping命令时,最常见的错误提示还是”Request timed out”(请求超时),此时只能根据不同的情况来具体分析。比如电脑无法接入Internet,那么我们可以按照如下思路来排查故障:

① 首先ping网关,如果能够ping通,则证明内部网络没有问题,问题应该出在外部网络。

www.baidu.com② 如果网关能够ping通,接下来再ping某个网址,比如”ping “,测试能否将网址解析为IP,以确认是否DNS服务器设置错误。

③ 如果在步骤①中ping网关不通,则证明问题出在内部网络。此时可以测试能否ping通内网中的其它电脑,如果不能ping通,则证明是我们自己的电脑或是网线出了问题;如果能ping通,问题则与我们的电脑或网线无关,而多半是内部网络的某处出现了故障。

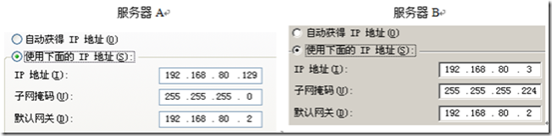

两台服务器A和B的网络配置如下图所示,B的子网掩码本该是255.255.255.0,被不小心配成了255.255.255.224,它们还能正常通信吗?

这个问题看似简单,但却涉及了基本的路由选择原理,很能考验你的网络基础知识是否扎实。

下面就先从理论上来分析一下这个问题,然后再用Wireshark抓包验证。

同一网络内主机间的通信:数据可以直接发送给对方,不需借助于网关。

不同网络之间的主机通信:数据必须先发送给网关,然后再通过网关转发给对方。

那么如何判断两台主机是否处于同一网络呢?这就是子网掩码的作用了。下面从服务器A和服务器B的角度分别来进行分析。

A的子网掩码255.255.255.0,由此它得知自己所在网络的网络地址是192.168.80.0。现在它要发送数据给B,将B的IP地址192.168.80.3与A自己的掩码进行与运算,得知B所在的网络地址也是192.168.80.0,因而判断出B与自己在同一网络,可将数据直接发送给B。

B的子网掩码255.255.255.224,由此它得知自己所在网络的网络地址是192.168.80.0。现在它要发送数据给A,将A的IP地址192.168.80.129与B的掩码进行与运算,得知A所在的网络地址是192.168.80.128,与B不在同一网络,因而必须要借助于网关将数据转发给A。

因而可以得出结论:A可以直接将数据发送给B,而B却只能通过网关将数据转发给A。如果没有网关,A和B之间将无法通信。

我们可以在Vmware中搭建一个实验环境,网络都选择NAT模式,在这种模式下Vmware会默认提供一个网关192.168.80.2。

环境搭建好之后,按照前图所示为A和B设置IP,发现它们可以彼此ping通。但是如果将B的网关删除,那么它们就无法通信了,而将A的网关删除则没有任何影响。

|

服务器A:00-0c-29-bb-bb-7f 服务器B:00-0C-29-8C-BF-6D 默认网关:00-50-56-fe-c8-98 |

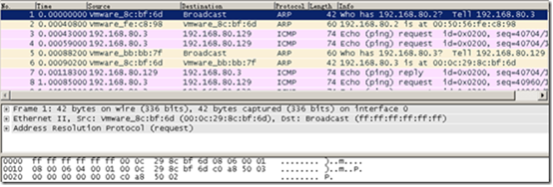

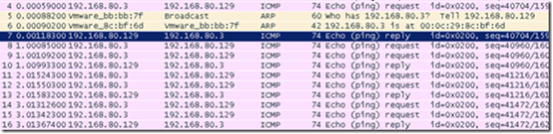

在服务器B上启动Wireshark,然后执行ping命令与A通信,此时Wireshark会将通信过程进行抓包。ping命令结束之后,停止抓包,我们首先来熟悉一下Wireshark的主界面。

最上面的窗口列出了抓到的所有数据包,主要包含的信息有:数据包序号、数据包被捕获的相对时间、数据包的源地址、数据包的目的地址、数据包的协议、数据包的大小、数据包的概况信息。

选中某个数据包之后,会在中间窗口中分层次地显示出这个包的详细信息,并且可以通过展开或是收缩来显示这个数据包中所捕获到的全部内容。

最底下的窗口会显示数据包未经处理的原始样子,也就是其在链路上传播时的样子,这个一般用的不多。

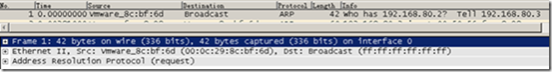

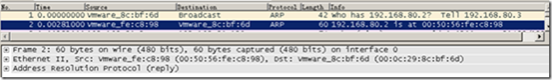

比如我们选中1号包,在上方的窗口中会看到这是一个ARP广播包,这个包是由服务器B发出去的,目的是询问网关192.168.80.2的MAC地址。在下方的窗口中,第一行显示这个包的基本信息,Frame1表示这个是1号包。第二行显示的是数据帧的封装信息,第三行显示的是ARP协议的封装信息。

在服务器B上ping服务器A,B首先会去解析网关的地址,这与我们之前的分析一致。

2号包是默认网关返回的响应信息,告诉服务器B自己的MAC地址。注意这些MAC地址的开头都被替换成了Vmware,这是由于MAC地址的前3个字节表示厂商。

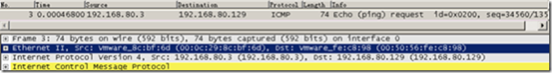

3号包是服务器B发出的ping包,指定的目的IP为A(192.168.80.129),但目的MAC却是默认网关的00-50-56-fe-c8-98,这表明B希望网关把包转发给A。

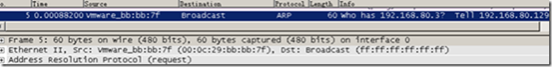

5号包是A发出的ARP广播,查询B的MAC地址。这是因为在A看来,B属于相同网络,因而无需借助于网关。

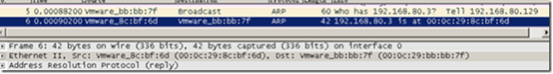

接下来6号包是B直接回复了A的ARP请求,把自己的MAC地址告诉A,这说明B在执行ARP回复时并不考虑同一网络问题,虽然ARP请求来自于其它网络,但也照样回复。

因而,通过Wireshark抓包,也验证了我们之前所做的理论分析。

参考:http://yttitan.blog.51cto.com/70821/1392550

- 地址:温州市车站大道大诚商厦E幢四楼 | 电话:0577-88891333 | 技术服务电话:4008515159 | 传真:0577-88363999

- 邮箱:jucher@jucher.com | 浙ICP备05000620号-1

- Copyright © 2009-2019 JUCHER CORPORATION CO., LTD All Rights Reserve